De hecho, la Blockchain se puede definir como un sistema peer to peer, donde nadie tiene privilegios.

Entonces, ¿qué es un ataque del 51% en la Blockchain? ¿Es posible atacar e introducirse en la red de esta extraordinaria tecnología?

Qué es el ataque del 51%: definición

Un majority attack o ataque mayoritario (generalmente denominado ataque del 51% o ataque> 50%) es un ataque que ocurre en redes blockchain utilizando el mecanismo de consenso de proof-of-work (PoW).

El Proof of Work, o mining, es el primer método de consenso utilizado por criptomonedas como Bitcoin o Ethereum y también es el método de consenso más vulnerable a estos ataques.

En el caso de las criptomonedas que utilizan minería o prueba de trabajo (PoW), el 51% de los que toman decisiones se traduce en el 51% de capacidad minera, y más precisamente en la capacidad de calcular hashes.

Aunque las principales blockchain son muy resistentes a estos tipos de ataques, las criptomonedas más pequeñas son muy vulnerables, ya que hay pocas personas que se dedican al mining.

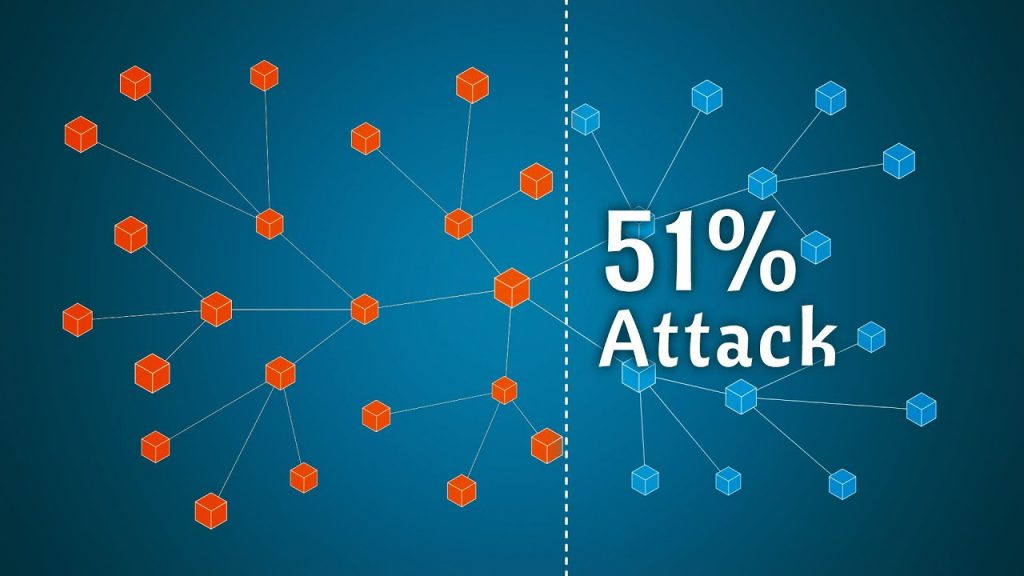

Photo Credits: Linkkoin.com

Así, un ataque del 51% ocurre cuando una persona o grupo controla el 51% de la potencia informática de la red. En otras palabras, tendría más poder de cómputo que todos los demás mineros y de los participantes en la votación que el resto.

Un ejemplo de lo que alguien puede hacer con el 51% de la red es el ataque de doble gasto: se envía un pago con una transacción, justo antes de que comience a minar bloques en secreto. La transacción es validada por toda la red y llega a su destino, siendo aceptado el pago como tal. Una vez que se ha asegurado lo que se ha comprado, el atacante hace pública la cadena de bloques que ha extraído en secreto (lo que se denomina shadow mining).

Teniendo el 51% de la red, esa blockchain será validada por el resto de la red, en algún tipo de consenso o proceso democrático. Tras la aceptación, la transacción que se realizó inmediatamente después desaparecerá y el dinero del pago volverá al atacante, quien podrá volver a gastarlo. Además, todos los bloques posteriores serán reescritos, en lo que se conoce como reordenamientos de cadena profunda.

Un ataque del 51% probablemente no destruiría por completo bitcoin u otra moneda basada en blockchain, incluso si resultara muy dañino.

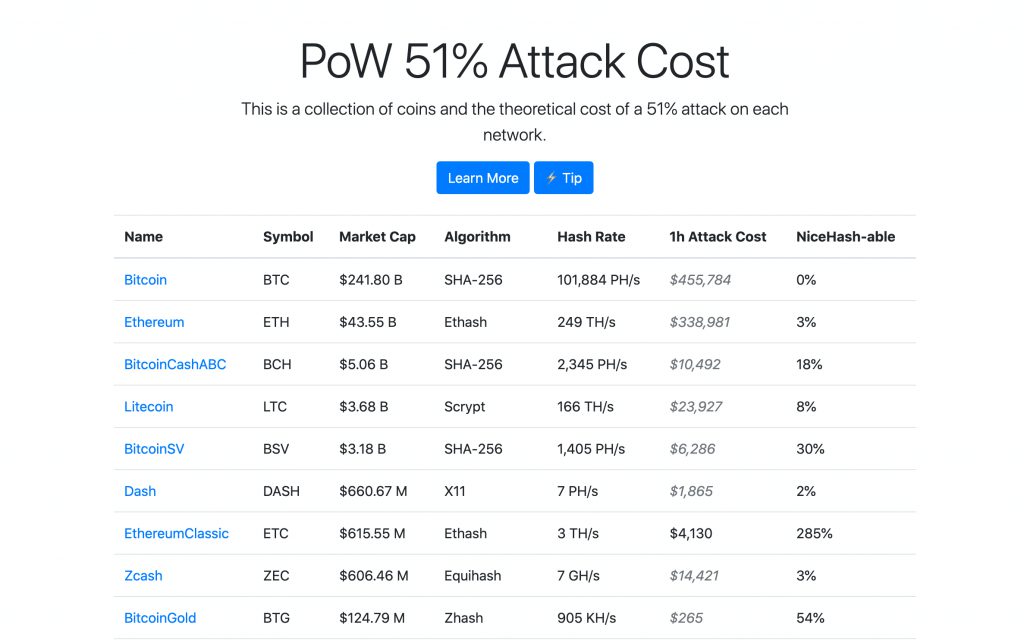

La página Crypto51 calcula los costes en dólares que conlleva el control del 51% de la red de algunas criptomonedas que funcionan con Pow (PROOF OF WORK).

¿Cómo funciona un ataque del 51%?

Bitcoin y otras criptomonedas se basan en la blockchain, una cadena de bloques y una forma de libro mayor distribuido. Estos archivos digitales registran cada transacción realizada en una red de criptomonedas durante un período específico. Para bitcoin, se genera un nuevo bloque aproximadamente cada 10 minutos. Una vez que se ha finalizado o extraído un bloque, no se puede cambiar, ya que los usuarios de la red detectarían y rechazarían rápidamente una versión fraudulenta del libro mayor público. Como resultado, nadie puede gastar una moneda dos veces.

Sin embargo, si un atacante o un grupo de atacantes controlan la mayor parte de la potencia informática de la red, podría interferir con el proceso de registro de nuevos bloques.

Por ejemplo, pueden evitar que otros mineros completen bloques, lo que teóricamente les permite monopolizar la extracción de nuevos bloques y ganar todas las recompensas.

En el caso de bitcoin, un ataque del 51% podría bloquear las transacciones de otros usuarios y podría enviar una transacción y luego cancelarla, haciendo que parezca que todavía tienen la moneda que acaban de gastar. Esta vulnerabilidad se conoce como double–spending (doble gasto) y ocurre cuando alguien puede gastar el mismo token varias veces. Este es el equivalente digital de una falsificación.

Una red que permita el doble gasto sufriría rápidamente una pérdida de confianza.

Cambiar los bloques históricos, es decir, las transacciones que se bloquearon antes de que comenzara el ataque, sería extremadamente difícil incluso en el caso de un ataque del 51%. Cuanto más atrás estén las transacciones, más difícil será cambiarlas.

Por otro lado, una forma de ataque del 51% es posible con menos del 50% de la potencia minera de la red, pero con menos posibilidades de éxito.

Ejemplos de plataformas blockchain que sufrieron un ataque del 51%

Veamos a continuación algunos casos reales de ataques del 51% contra algunas redes y criptomonedas.

- Bitcoin Gold: En mayo de 2018, Bitcoin Gold, una de las bifurcaciones (fork) de Bitcoin, y en ese momento la 26a criptomoneda más grande, sufrió un ataque del 51%. Los actores maliciosos controlaron una gran cantidad del poder hash de Bitcoin Gold y pudieron gastar dos veces durante varios días, robando más de $18 millones debido al doble gasto.

- Verge fue atacado al menos dos veces, la primera y más grave a principios de abril de 2018. Dado que el suministro de Verge no es limitado y se pueden extraer nuevos tokens, el atacante emitió nuevos Verges por valor de más de un millón de dólares. Al ser una moneda centrada en la privacidad, la identidad del atacante es muy fácil de ocultar.

- Ethereum Classic doble gasto alcanzó los $5,6 millones.

- Vertcoin fue atacado en noviembre de 2018. Uno o más atacantes tomaron el control del poder de hash y se robaron aproximadamente $100,000.

- Krypton y Shift, dos blockchain basadas en ethereum sufrieron ataques del 51% en agosto de 2016.

La probabilidad de que ocurra un ataque del 51%

Más allá de los ejemplos del mundo real, debido al enorme poder de hash en las cadenas de bloques de Bitcoin y Ethereum, no es teórica y económicamente factible realizar un ataque del 51%. De hecho, se estima que un minero malintencionado necesitaría poder informático o hash para reemplazar el de millones de mineros en todo el mundo y tendría que gastar una enorme cantidad de dinero para adquirir hardware de minería que pueda competir con el resto de la red.

Sin embargo, eso no significa que no haya otras formas de iniciar ataques del 51%. Un error en el código de una cadena de bloques podría, en algunos casos, abrir la puerta para que un minero produzca nuevos bloques a un ritmo mucho más rápido y empiece un ataque del 51%.

Esta es la razón por la que estos ataques son comunes en cadenas de bloques de prueba de trabajo más pequeñas, ya que en este caso se requiere menos potencia informática.

La historia nos muestra que la cadena de bloques de Bitcoin nunca ha sufrido un ataque del 51% también porque cuenta con un poder de hash activo que es difícil de comprometer.